- Чт. Апр 25th, 2024

Последняя запись

Defense in Depth. Уровни информационной безопасности предприятия

Defense in Depth. Еще в начале этого века Microsoft представила трактат с описанием подхода к обеспечению информационной безопасности для организаций, который называется термином Defense in Depth - Глубинная защита. Суть…

Вредоносное ПО из арсенала Magecart случайно раскрыло список взломанных сайтов

Вредоносное ПО. Исследователи обнаружили список из 41 взломанного сайта в коде загрузчика вредоносного ПО для взлома online-магазинов. Список из десятков online-магазинов, взломанных web-скимминговой группировкой, случайно утек через установщик трояна для…

CISO vs Pentester — Юмор информационной безопасности

CISO бывают слишком уверены в защищенности компании. После внедрения крупной системы для защиты от атак, CISO зовут пентестеров проверить систему и убедиться, что деньги потрачены не зря. Одной хорошей системой…

Зверь из предыдущей статьи CoderCrypt, CoderWare FakeCyberPunk2077

CoderCrypt, CoderWare FakeCyberPunk2077 Спойлер : Этот крипто-вымогатель для Android-устройств шифрует данные пользователей с помощью алгоритма RC4.

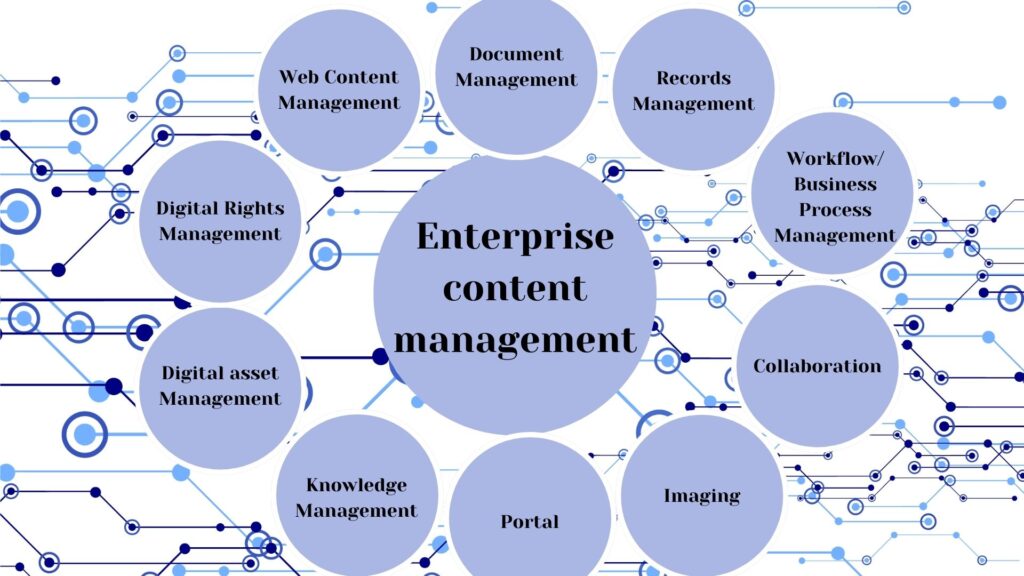

CyberSecurity и история о ней

CyberSecurity и история о ней Кибербезопасность. В текущей ситуации тотального карантина, бизнес начал активный поиск “Панацеи”, способной уберечь интеллектуальные активы в границах их правообладателей. Контроль и защита интеллектуальной собственности задача…